Способы заражения компьютера — Компьютерные вирусы

1) Просмотр сайтов. Данный случай – один из лидеров среди способов заразить ваш компьютер. Чаще всего вирусы проникают на наши ПК через сайты, целевой аудиторией которых являются люди старше 18 лет. Данный вид сайтов весьма ненадёжен – через них вирусы распространяются наиболее часто. Вторыми в этом рейтинге идут игровые сайты, а также те, на которых можно скачать взломанные программы. Нередко мошенники умышленно создают Интернет-странички такого рода, чтобы распространить некий вирус, при помощи которого затем получают доступ к заражённым компьютерам пользователей. Чтобы уберечься от подобных махинаций, настройте свой антивирус так, чтобы все соединения извне, а также установка программ, не могли произойти без вашего непосредственного участия.2) Электронные письма с вложениями (файлами). Это очень простой способ разослать вирус по электронной почте, прикрепив заражённый файл к письму. Большинство людей открывает неопознанные входящие письма из простого любопытства, получая впоследствии проблемы. Способ защититься от подобного прост: нужно удалять письма, пришедшие от неопознанных пользователей, не открывая их. Не смотря на кажущуюся радикальность, это самая разумная мера в данном случае.

Способ защититься от подобного прост: нужно удалять письма, пришедшие от неопознанных пользователей, не открывая их. Не смотря на кажущуюся радикальность, это самая разумная мера в данном случае.

3) Заражённое программное обеспечение. Схема заражения компьютера вирусами в этом случае элементарна – пользователь просто загружает на свой компьютер заражённую программу и устанавливает её. Мало кто хочет платить за лицензии программ – все хотят халявы. Тем более, что сегодня в Интернете можно скачать всё что угодно.

4) USB-флешки. В этом случае наиболее подвергнуты заражению те пользователи, чей антивирус не поддерживает проверку флеш накопителей на лету. Флешки сегодня распространены повсеместно, и именно поэтому заражение компьютеров посредством переноса вирусов через USB-накопители так распространено.

5) Сеть. Если ваш компьютер является частью какой-нибудь сети, даже домашней – велик риск заразить все компьютеры этой сети с одного.

6) Фишинг. Речь идёт о фальшивых сайтах, переходя на которые, пользователь часто получает автоматически устанавливаемые вирусы и шпионские программы. В результате фишинга нередко теряются не только данные, но и личные сбережения. Поэтому прежде чем переходить по фишинговым ссылкам, сообщающим вам о якобы каких-то проблемах с вашим банковским счетом, лучше просто позвонить в банк, и не переходить ни по каким ссылкам.

7) Лже антивирусные программы. Это очень распространённый путь инфицирования персональных компьютеров. Никогда не скачивайте антивирус из непроверенного источника – всегда делайте это только с официального сайта антивирусной программы. Иначе вы подвергните свой компьютер повышенному риску инфицирования. Покупка лицензии – оптимальный способ защиты в этом случае.

8) Хакеры. В наши дни с этими людьми проблем стало меньше, но они по-прежнему умудряются портить жизнь пользователям Интернета.

Пути заражения компьютера вредоносными программами

Ниже приведены наиболее распространенные случаи заражения устройств вредоносными программами.

Письма со спамом

Разработчики вредоносных программ часто пытаются обманом заставить пользователей скачивать вредоносные файлы. Это может быть письмо с вложенным файлом, который описывается как уведомление о доставке, возврат налогового платежа или счет по купленному билету. В письме может быть сказано, что необходимо открыть вложение, чтобы получить отправление или деньги.

Если вы откроете вложение, то на ваш компьютер будет установлена вредоносная программа.

Иногда вредоносное письмо легко заметить: в нем может быть орфографические и грамматические ошибки, или оно может быть отправлено с незнакомого электронного адреса. Тем не менее, эти письма могут выглядеть и так, будто их отправила настоящая компания или знакомый вам человек. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для отправки вредоносной нежелательной почты на все адреса, найденные в списке контактов.

Для защиты компьютера от заражения рекомендуется учесть следующее.

-

Если вы не уверены, что знаете отправителя, или что-то кажется подозрительным, не открывайте письмо.

-

Если в письме сказано, что вам нужно обновить ваши данные, не переходите по ссылке в письме.

-

Не открывайте вложение в письме, которого вы не ждали или отправитель которого вам не известен.

Дополнительные сведения см. в статье Защита от фишинга.

В Microsoft OneDrive встроена система защиты от атак программ-шантажистов. Дополнительные данные см. в этой теме.

Зараженные съемные носители

Многие вредоносные программы распространяются, заражая съемные носители, такие как USB-устройства флэш-памяти или внешние жесткие диски. Вредоносная программа может автоматически установиться при подключении зараженного носителя к компьютеру.

Вредоносная программа может автоматически установиться при подключении зараженного носителя к компьютеру.

Ниже приведены рекомендации, которые помогут защититься от этого типа заражения.

Во-первых, необходимо очень осторожно относиться к USB-устройствам, которые вам не принадлежат. Если вы нашли USB-устройство, которое предположительно было утеряно или выброшено, не подключайте его к компьютеру с важными данными. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в общественных местах, рассчитывая, что кто-нибудь их найдет и подключит к компьютеру.

Если не подключать это устройство, вы не сможете заразить компьютер.

Вместе с другим программным обеспечением

Некоторые вредоносные программы могут устанавливаться одновременно с другими скачанными программами. К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Кроме того, некоторые программы могут устанавливать другое ПО, которое Майкрософт определяет как потенциально нежелательные программы. К такому ПО могут относиться панели инструментов или программы, отображающие дополнительную рекламу при просмотре веб-страниц. Как правило, вы можете отказаться от установки такого дополнительного программного обеспечения, сняв флажок в процессе установки. Безопасность Windows защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Программы для генерирования программных ключей (генераторы ключей) часто параллельно устанавливают вредоносные программы. Средства обеспечения безопасности Майкрософт обнаруживают вредоносные программы на более чем половине компьютеров с установленными генераторами ключей.

Чтобы избежать установки вредоносных программ или потенциально нежелательных программ, выполните следующее.

-

Скачивайте программное обеспечение только с официального веб-сайта его поставщика.

-

Внимательно читайте информацию об устанавливаемом программном обеспечении, прежде чем нажимать кнопку «ОК».

Взломанные или скомпрометированные веб-страницы

Вредоносные программы могут использовать известные программные уязвимости для заражения компьютера. Уязвимость — это брешь в программном обеспечении, через которую вредоносные программы могут получить доступ к компьютеру.

Когда вы переходите на веб-сайт, он может попытаться заразить ваш компьютер вредоносной программой, используя уязвимости. Это может быть вредоносный веб-сайт или обычный веб-сайт, который был взломан или скомпрометирован.

Уязвимости исправляются компанией-разработчиком программного обеспечения. Исправления рассылаются в виде обновлений, которые необходимо устанавливать для обеспечения безопасности. Вот почему так важно своевременно обновлять программное обеспечение и удалять неиспользуемое ПО.

Если ваше программное обеспечение требует обновления, вы можете получать повторные предупреждения об одной и той же угрозе, поэтому обязательно обновляйте ваше программное обеспечение.

Таким образом вы можете снизить вероятность получения вредоносных программ с помощью современного браузера, например Microsoft Edge ирегулярно обновляя его.

Другие вредоносные программы

Некоторые типы вредоносных программ могут загружать на компьютер другие угрозы. После установки этих угроз на компьютере они продолжат загружать дополнительные угрозы.

Лучший способ защиты от вредоносных программ и потенциально нежелательного программного обеспечения — это последние обновления в режиме реального времени, такие как антивирусная программа в Microsoft Defender для Windows 10 и Windows 8.

Компьютерные вирусы и вредоносное ПО: факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.1. Вирусы

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они распространяются и на другие машины, когда зараженные файлы отправляются по электронной почте или переносятся пользователями на физических носителях, например, на USB-накопителях или (раньше) на дискетах. По данным Национального института стандартов и технологий (NIST) , первый компьютерный вирус под названием «Brain» был написан в 1986 году двумя братьями с целью наказать пиратов, ворующих ПО у компании. Вирус заражал загрузочный сектор дискет и передавался на другие компьютеры через скопированные зараженные дискеты.

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

3. Рекламное ПО

Одним из наиболее распространенных типов вредоносных программ является рекламное ПО. Программы автоматически доставляют рекламные объявления на хост-компьютеры. Среди разновидностей Adware — всплывающие рекламные объявления на веб-страницах и реклама, входящая в состав «бесплатного» ПО. Некоторые рекламные программы относительно безвредны, в других используются инструменты отслеживания для сбора информации о вашем местонахождении или истории посещения сайтов и вывода целевых объявлений на экран вашего компьютера. BetaNews сообщил об обнаружении нового типа рекламного ПО, который может отключить антивирусную защиту. Поскольку Adware устанавливается с согласия пользователя, такие программы нельзя назвать вредоносными: обычно они идентифицируются как «потенциально нежелательные программы».

BetaNews сообщил об обнаружении нового типа рекламного ПО, который может отключить антивирусную защиту. Поскольку Adware устанавливается с согласия пользователя, такие программы нельзя назвать вредоносными: обычно они идентифицируются как «потенциально нежелательные программы».

4. Шпионское ПО

Шпионское ПО делает то, что предполагает его название — следит за вашими действиями на компьютере. Оно собирает информацию (например, регистрирует нажатия клавиш на клавиатуре вашего компьютера, отслеживает, какие сайты вы посещаете и даже перехватывает ваши регистрационные данные), которая затем отправляется третьим лицам, как правило, киберпреступникам. Оно также может изменять определенные параметры защиты на вашем компьютере или препятствовать сетевым соединениям. Как пишет TechEye, новые типы шпионских программ позволяют злоумышленникам отслеживать поведение пользователей (естественно, без их согласия) на разных устройствах.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

Боты — это программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться для легитимных целей, но злоумышленники приспособили их для своих вредоносных целей. Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами — красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами — красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Баги — ошибки в фрагментах программного кода — это не тип вредоносного ПО, а именно ошибки, допущенные программистом. Они могут иметь пагубные последствия для вашего компьютера, такие как остановка, сбой или снижение производительности. В то же время баги в системе безопасности — это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

В то же время баги в системе безопасности — это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

- Любое сообщение об ошибке компьютера указывает на заражение вирусом. Это неверно: сообщения об ошибках также могут быть вызваны ошибками аппаратного или программного обеспечения.

- Вирусам и червям всегда требуется взаимодействие с пользователем. Это не так. Для того чтобы вирус заразил компьютер, должен быть исполнен код, но это не требует участия пользователя. Например, сетевой червь может заражать компьютеры пользователей автоматически, если на них имеются определенные уязвимости.

- Вложения к электронным письмам от известных отправителей являются безопасными. Это не так, потому что эти вложения могут быть заражены вирусом и использоваться для распространения заражения. Даже если вы знаете отправителя, не открывайте ничего, что в чем вы не уверены.

- Антивирусные программы могут предотвратить заражение. Со своей стороны, поставщики антивирусного ПО делают все возможное, чтобы не отставать от разработчиков вредоносных программ, но пользователям обязательно следует установить на своем компьютере комплексное защитное решение класса Internet security, который включает в себя технологии, специально предназначенные для активного блокирования угроз. Даже при том, что 100-процентной защиты не существует. Нужно просто осознанно подходить к обеспечению собственной онлайн-безопасности, чтобы уменьшить риск подвергнуться атаке.

- Вирусы могут нанести физический ущерб вашему компьютеру. Что если вредоносный код приведет к перегреву компьютера или уничтожит критически важные микрочипы? Поставщики защитных решений неоднократно развенчивали этот миф — такие повреждения просто невозможны.

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Так же не стоит верить, что все сайты с хорошей репутацией безопасны. Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные — фотографии, документы и файлы — не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные — фотографии, документы и файлы — не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Стандартные методы заражения

Итак, как же происходит заражение компьютерными вирусами или вредоносными программами? Существует несколько стандартных способов. Это ссылки на вредоносные сайты в электронной почте или сообщениях в социальных сетях, посещение зараженного сайта (известного как drive-by загрузка) и использование зараженного USB-накопителя на вашем компьютере. Уязвимости операционной системы и приложений позволяют злоумышленникам устанавливать вредоносное ПО на компьютеры. Поэтому для снижения риска заражения очень важно устанавливать обновления для систем безопасности, как только они становятся доступными.

Уязвимости операционной системы и приложений позволяют злоумышленникам устанавливать вредоносное ПО на компьютеры. Поэтому для снижения риска заражения очень важно устанавливать обновления для систем безопасности, как только они становятся доступными.

Киберпреступники часто используют методы социальной инженерии, чтобы обманом заставить вас делать что-то, что угрожает вашей безопасности или безопасности вашей компании. Фишинговые сообщения являются одним из наиболее распространенных методов. Вы получаете на вид абсолютно легитимное электронное сообщение, в котором вас убеждают загрузить зараженный файл или посетить вредоносный веб-сайт. Цель хакеров — написать сообщение так, чтобы вы нашли его убедительным. Это может быть, например, предупреждение о возможном вирусном заражении или уведомление из вашего банка или сообщение от старого друга.

Конфиденциальные данные, такие как пароли, являются главной целью киберпреступников. Помимо использования вредоносных программ для перехвата паролей в момент их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они взломали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Он должен состоять из 15 и более символов, включающих буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся взломать один аккаунт, они не получат доступ ко всем вашим учетным записям. К сожалению, большинство пользователей имеют очень слабые пароли: вместо того, чтобы придумать труднодоступную комбинацию, они обращаются к standby-паролям типа «123456» или «Password123», которые преступники легко подбирают. Даже контрольные вопросы не всегда могут служить эффективной защитой, потому что многие люди дают один и тот же ответ на вопрос «Ваше любимая еда?», например, если вы находитесь в Соединенных Штатах, то почти наверняка ответ будет — «Пицца».

Помимо использования вредоносных программ для перехвата паролей в момент их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они взломали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Он должен состоять из 15 и более символов, включающих буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся взломать один аккаунт, они не получат доступ ко всем вашим учетным записям. К сожалению, большинство пользователей имеют очень слабые пароли: вместо того, чтобы придумать труднодоступную комбинацию, они обращаются к standby-паролям типа «123456» или «Password123», которые преступники легко подбирают. Даже контрольные вопросы не всегда могут служить эффективной защитой, потому что многие люди дают один и тот же ответ на вопрос «Ваше любимая еда?», например, если вы находитесь в Соединенных Штатах, то почти наверняка ответ будет — «Пицца».

Признаки заражения

w3.org/1999/xhtml»>Хотя большинство вредоносных программ не оставляет никаких явных следов, и ваш компьютер работает нормально, иногда все же можно заметить признаки возможного заражения. Самый первый из них — снижение производительности, т.е. процессы происходят медленные, загрузка окон занимает больше времени, в фоновом режиме работают какие-то случайные программы. Еще одним настораживающим признаком может считаться измененных домашних интернет-страниц в вашем браузере или более частое, чем обычно, появление всплывающих объявлений. В некоторых случаях вредоносное ПО даже может влиять на базовые функции компьютера: не открывается Windows, нет подключения к Интернету или доступа к более высокоуровневым функциям управления системой более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно произведите проверку системы. Если заражение не обнаружено, но вы все еще сомневаетесь, получите второе мнение — запустите альтернативный антивирусный сканер. w3.org/1999/xhtml»>Другие полезные статьи и ссылки по теме «Компьютерные вирусы и вредоносное ПО»Назван самый популярный способ заражения компьютеров — Российская газета

Основным способом доставки вредоносных программ — шифровальщиков, банковских троянов, бэкдоров — по-прежнему остается электронная почта. К такому выводу пришли эксперты по кибербезопасности компании Group-IB.

При этом больше половины всех почтовых рассылок вредоносных программ пришлась именно на вирусы-шифровальщики.

Самым популярным инструментом у киберпреступников в нынешнем году оказался шифровальщик Troldesh. Его основная задача — зашифровать данные на компьютере и требовать выкуп за их расшифровку. Этот вирус продается и сдается в аренду. Теперь он не только шифрует файлы, но еще майнит криптовалюту и генерирует трафик на веб-сайты для увеличения посещаемости и доходов от онлайн-рекламы.

Интересно, что для обхода антивирусных систем хакеры отправляют вредоносные ссылки в нерабочее время с отложенной активацией. Во время проверки средствами защиты ссылка в письме недоступна. А это квалифицируется антивирусом как легитимная почта: письмо успешно доходит до получателя. В рабочее время злоумышленники активируют вредоносную ссылку.

Во время проверки средствами защиты ссылка в письме недоступна. А это квалифицируется антивирусом как легитимная почта: письмо успешно доходит до получателя. В рабочее время злоумышленники активируют вредоносную ссылку.

Еще одна тенденция — маскировка вредоносного программного обеспечения в письме. Для того, чтобы обойти корпоративные средства защиты, злоумышленники все чаще прибегают к архивации вредоносных вложений. Большинство (свыше 80 процентов) всех вредоносных файлов для маскировки доставлялись в архивах zip и rar. При этом пароль для расшифровки хакеры указывали в письме, его теме или в названии архива, либо во время дальнейшей переписки с получателем.

— Для того чтобы получатель открыл письмо или распаковал архив, киберпреступники используют методы социальной инженерии. В подавляющем большинстве случаев атакующие используют бухгалтерскую тематику. Если раньше отправители в русскоязычном сегменте использовали в качестве названия вредоносных фалов слова «Платеж», «Приглашение», «Скан», «Акт», то в этом году чаще всего используют «Документы», «Заказ», «Ордер» или «Пароль». В атаках на международные организации наиболее часто встречающимися заголовками стали Payment, Scan, Voice Message, New Order, Invoice и так далее. Выбранная тематика позволяет атакующим с большей вероятностью заразить компьютер сотрудника финансового департамента. В группе риска — специалисты бухгалтерии, финансисты, коммерческие отделы и секретари, — рассказал руководитель отдела мониторинга и реагирования на инциденты информационной безопасности (CERT-GIB) Александр Калинин.

В атаках на международные организации наиболее часто встречающимися заголовками стали Payment, Scan, Voice Message, New Order, Invoice и так далее. Выбранная тематика позволяет атакующим с большей вероятностью заразить компьютер сотрудника финансового департамента. В группе риска — специалисты бухгалтерии, финансисты, коммерческие отделы и секретари, — рассказал руководитель отдела мониторинга и реагирования на инциденты информационной безопасности (CERT-GIB) Александр Калинин.

классификация, признаки и пути заражения

О вреде компьютерных вирусов знают даже маленькие дети. Сегодня известно около 70 000 вредоносных программ различной целевой направленности. Современные вирусы могут не только повредить пользовательские и системные файлы, но и вывести из строя комплектующие компьютерного устройства, например, полностью стереть BIOS материнки или покалечить винчестер.

Главными особенностями вредоносного софта являются: способность маскироваться, прятаться, быстро размножаться и нарушать работоспособность компьютерного устройства. Противника нужно знать в лицо! Мы откроем завесу тайны над этим антигероем и расскажем, откуда берутся компьютерные монстры, каким образом они попадают в наши устройства, каковы признаки поражения вирусом и как уберечься от этой напасти.

Противника нужно знать в лицо! Мы откроем завесу тайны над этим антигероем и расскажем, откуда берутся компьютерные монстры, каким образом они попадают в наши устройства, каковы признаки поражения вирусом и как уберечься от этой напасти.

Содержание:

Еще в 40-х годах прошлого столетия известный математик Джон фон Нейман написал книгу, в которой говорилось о появлении самовоспроизводящихся математических автоматов, принцип которых лег в основу создания первых вирусов.

Прародители вредоносных кодов вышли из стен исследовательских лабораторий, как это бывает зачастую, когда «благими намерениями вымощена дорога в ад». В 50-х годах один ученый Ф. Шталь экспериментировал с математическими структурами, в части их способности к активации и размножению, и с удивлением обнаружил, что одна из электронных мутаций «удалила» своих «родителей» и затем самоуничтожилась.

Первые вирусы были достаточно безобидными, оказывая раздражающее воздействие в виде какой-либо надписи, появляющейся на экране пользователя. Следующие модификации отличались большей агрессивностью: плодясь, они захватывали системные ресурсы, вызывая даже сбои в работе серверов.

Следующие модификации отличались большей агрессивностью: плодясь, они захватывали системные ресурсы, вызывая даже сбои в работе серверов.

Массовая компьютерная эпидемия впервые произошла в 1981 году. Это был вирус Elk Clon, который поражал загрузочные сектора дискет. Попадая на компьютеры пользователей, он наводил на них ужас, вытворяя разные несанкционированные действия: искажал изображения на экране, заставлял мигать монитор и проявлялся в виде надписей.

В 1983 году американский программист Лен Эйделман впервые употребил термин вирус по отношению к внедряющейся и быстро размножающейся математической программе. А в 1988-м был создан по-настоящему вредоносный софт, который не просто мешал пользователю, а наносил реальный вред компьютеру, поражая системные файлы command.com. Хорошо, что этот «паразит» был выведен в Лехайском университете, где при наличии квалифицированных кадров его быстро ликвидировали.

Однако, «ящик Пандоры» был открыт, и новые вредоносные программы начали кочевать по миру, с регулярностью поражая компьютеры, как целых отраслей экономики, так и отдельных пользователей. С появлением Интернета для вирусов открылись невиданные перспективы, появились всевозможные самоучители для создания зловредного контента, теперь написать и распространить вирусную программу могут даже школьники. Так в 2004 году была нарушена работа французских спутниковых каналов передачи данных и даже отменены рейсы некоторых авиакомпаний, вследствие воздействия компьютерного вируса Sasser, написанного и распространенного в День своего совершеннолетия 17-летним французским школьником.

С появлением Интернета для вирусов открылись невиданные перспективы, появились всевозможные самоучители для создания зловредного контента, теперь написать и распространить вирусную программу могут даже школьники. Так в 2004 году была нарушена работа французских спутниковых каналов передачи данных и даже отменены рейсы некоторых авиакомпаний, вследствие воздействия компьютерного вируса Sasser, написанного и распространенного в День своего совершеннолетия 17-летним французским школьником.

А самым разрушительным действием, по мнению книги рекордов Гиннеса, обладал «червь» под названием «ILoveYou», который «прилетел» из Филиппин в ночь с 4 на 5 мая 2000 года. Он распространялся на почтовые ящики пользователей «под прикрытием», прикидываясь обычным текстовым файлом «LOVE-LETTER-FOR-YOU.TXT.vbs», где расширение vbs было скрыто. Улов вируса составил 3 млн. компьютеров по всему миру, в которых он произвел вредоносные изменения в системе, и ущерб от его воздействия оценили примерно 10-15 млрд. долларов.

долларов.

Современные компьютерные «вирусологи», т.е. программисты, занимающиеся созданием антивирусных программ, весь вредоносный софт делят на два больших класса: вирусы и черви.

Рассмотрим, в чем состоят их различия:

|

Сравнительные параметры |

Вирусы |

Черви |

|

Пути распространения |

Не запускается сам, а только после того, как будет скачен вредоносный файл из Интернета или установлен с диска под видом нужной программы, мода или читы для компьютерной игры и т.п. |

Самостоятельно проникают через «дырки» в операционной системе, браузера или какой-то программы. |

|

Воздействие |

Вносит вредоносный код в одну из программ. |

Заражает множество определенных файлов на компьютере, такие как системные, exe-файлы, загрузочные сектора и т.п. Обычно пишется под востребованные программы типа браузера «Chrome», чтобы охватить как можно большее количество жертв. Цель — тысячи пользователей, использующих эту популярную программу. |

|

Лучшая защита |

Установка постоянно действующей антивирусной программы, в том числе и на проверку USB-портов, DVD-дисков, периодическое сканирование файлов антивирусным сканером. |

Регулярное обновление операционной системы, браузеров и прочих программ. |

Все вирусы собрать воедино по какому-либо принципу достаточно сложно, самыми распространенными сегодня считаются следующие:

- Файловые.

Сами не активируются, распространяются через зараженные файлы, находящиеся в программе, которую устанавливает пользователь.

Сами не активируются, распространяются через зараженные файлы, находящиеся в программе, которую устанавливает пользователь. - Загрузочные. Попадают в компьютер через флешку или другой внешний накопитель, внедряются в ОС, а затем в автозагрузку.

- Макровирусы. Их могут прислать по почте, передать через вордовские или экселевские документы, распространить посредством различных скриптов на сайте, используя уязвимости браузера. Эти вирусы выполняют определенные сценарии, производя несанкционированные действия на компьютере.

По типовым угрозам вирусы можно сгруппировать следующим образом:

- Троянские программы. Название говорит само за себя, т.е. данный вирус проникает в компьютер под видом безобидного софта, получает полный доступ к программам, а затем выполняет свою «работу», пересылая пароли от сайтов на e-mail или хостинг своего хозяина, который может воспользоваться ими по своему усмотрению.

- Шпионы (spyware). Их функцией является слежение за действиями пользователя. Он фиксирует названия посещаемых сайтов, виды работ, выполняемых на компьютере, общение в соцсетях и т.д. Зачастую открыто не проявляют себя, скрыто выполняя свою «миссию». Подробнее о симптомах заражения и способах удаления вирусов здесь.

- Вымогатели или винлокеры (winlocker). Эти могут полностью заблокировать доступ к компьютеру с требованием внести деньги на определенный счет до какого-то времени. Причем, не факт, что после выполнения данного ультиматума, компьютер будет разблокирован, скорее всего, нет. Лучше всего быстро найти антивирус, избавляющий конкретно от винлокера путем ввода определенного кода или других действий, рекомендованных лечащей утилитой. Некоторые программы-вымогатели устроены таким образом, что исчезают сами через несколько дней.

- Вандалы– программы-разрушители, которые пишутся под полезное приложение, и попадают на компьютер пользователя, например, под видом какого-то обновления.

Их цель – принести как можно больше разрушений на компьютере, например, запортить файловую систему или полностью отформатировать жесткий диск. При этом они могут блокировать доступы к антивирусным программам.

Их цель – принести как можно больше разрушений на компьютере, например, запортить файловую систему или полностью отформатировать жесткий диск. При этом они могут блокировать доступы к антивирусным программам. - Руткиты (rootkit) — гибридные вирусы, представляющие собой набор разных по воздействию вредоносных программ и могут одновременно: маскироваться под скрипты, собирать данные о пользователе и процессах на компьютере, выполнять несанкционированные действия согласно определенному сценарию.

- Botnet– целая компьютерная сеть, рождающая и рассылающая боты – вредоносные программы, устанавливаемые на компьютер-жертву и заставляющие его выполнять некие действия: рассылать спам, совершать DDOS-атаки и т.п., пользуясь ресурсами зараженного компьютера. Этот вид вируса достаточно сложно обнаружить, так как он долгое время работает тайно, никак не проявляя себя.

- Кейлогеры (keylogger) — клавиатурные шпионы перехватывают всё, что вводится с клавиатуры, в том числе и пароли, которые затем переправляются хозяину.

- Шифрователи. Шифруют данные на диске, после чего либо предлагают купить ключ для расшифровки, либо на этом их работа прекращается (созданы не с целью заработка, а только нанесения вреда). Это одна из распространенных причин потери файлов (подробнее о восстановлении данных и причинах их утраты здесь).

Это перечень наиболее типичных видов вредоносного ПО, хотя на практике их гораздо больше, при этом, софт постоянно пополняется новыми экземплярами, может комбинироваться, объединяться в группы и нести сразу несколько видов угроз.

Симптомы заражения компьютера вирусом могут быть похожими на другие признаки «нездоровья» устройства. Однако, в любом случае, прежде чем начать диагностировать свой ПК или ноутбук на наличие нарушений в работе программного обеспечения или «железа», нужно проверить его на присутствие вирусов.

Вредоносный ПО можно определить по следующим признакам:

- Медленная работа компьютера. Если устройство не перегружено мощными программами, а при этом сильно «тормозит», лучше всего просканировать его надежной антивирусной утилитой.

- Ошибки в ранее безупречно функционировавших программах. Например, вдруг перестают работать драйвера или начинают перегружаться приложения, чего ранее не было.

- Изменения в размерах оперативной памяти, исчезновение или, наоборот, появление, новых файлов, папок, программ, которые вы не устанавливали.

- Возникновение рекламы в браузере, баннеров на рабочем столе;

- Появление странных звуков, которые не должны быть при работе компьютера, например, писк, щелчки и т.п.

- Активные движения в CD/DVD приводе, видимость считывания, когда диск не установлен.

- Длительный процесс включения/отключения компьютера.

- Рассылка спама от вашего имени (проявляется жалобами пользователей на ваш аккаунт) может свидетельствовать о том, что ваш пароль стал доступен злоумышленнику, который подослал шпионский софт.

- Ну и, конечно, блокировка системы с требованием выкупа за разблокировку.

Вот часть симптомов, при наличии которых стоит произвести проверку компьютера на наличие вредоносных программ.

Для того чтобы правильно защитить от «паразитов» свой компьютер, нужно знать, как они туда попадают.

Основными путями компьютерного «инфицирования» являются:

- «Дырки» в операционной системе, как говорят айтишники, т.е уязвимости в части безопасности, куда может пролезть ненавистный «червь». Лучшая защита – регулярное обновление ОС, так как каждая следующая версия пополняется новой защитной разработкой.

- Браузер также несет потенциальную угрозу, особенно, если он старый. Улучшить безопасность можно обновлением обозревателя до актуальной версии.

- Отсутствие надежной антивирусной программы является одним из главных путей проникновения вирусов в компьютер. Можно скачать из Интернета любой бесплатный антивирус или воспользоваться платным вариантом. Лучше всего установить постоянную программу для проверки трафика входящего интернет-потока и регулярно сканировать устройство утилитой другого разработчика (поскольку базы сигнатур и алгоритмы отличаются).

Подробнее о лучших антивирусных сканерах здесь.

Подробнее о лучших антивирусных сканерах здесь. - Портативные гаджеты — USB-флешки, переносные HDD-диски, CD/DVD — также могут открыть дорогу вирусов к компьютеру, поэтому следует установить специальную антивирусную программу, проверяющую накопительные устройства через порты.

- Безответственное поведение пользователя, проявляющееся бездумным кликаньем по баннерам, переходам на подозрительные ссылки, установкой софта из непроверенных источников, открыванием странных писем, приходящих по электронной почте и прочее. Следует быть более внимательным и разборчивым во время нахождения во Всемирной Паутине и получения данных через внешние накопители. Подробнее о профилактике и удалении вирусов вручную здесь.

Благодаря грамотному, обдуманному и осторожному поведению в интернет-среде, установив надежные антивирусные программы разного назначения, а также регулярно обновляя операционную систему и браузер можно максимально обезопасить свой компьютер от вторжения «непрошенных» гостей – компьютерных вирусов.

4.5. 6 класс. Как распространяются вирусы

Основы безопасности жизнедеятельности: «Влияние неблагоприятной окружающей среды на здоровье человека».

Тематическое планирование: Влияние производственной деятельности человека на окружающую среду. Влияние неблагоприятной окружающей среды на здоровье человека. Как повысить устойчивость организма к неблагоприятному воздействию внешней среды?

После перечисления неблагоприятных для здоровья человека процессов можно указать, что для здоровья компьютера тоже имеются неблагоприятные факторы и перейти к знакомству с основами антивирусной защиты компьютера.

Задачи:

образовательные:

познакомить с источниками распространения компьютерных вирусов выяснить степень осведомленности учащихся о вирусах

познакомить с правилами защиты ПК от вирусов

развивающие:

способствовать формированию информационной культуры учащихся

воспитательные:

воспитывать ответственное отношение к обращению с компьютером и Интернетом.

Знания:

основные понятия о компьютерных вирусах; как избежать заражения компьютера.

Умения:

основные приемы работы с антивирусными программами.

Навыки:

запуск программы-антивируса для сканирования компьютера и внешних носителей информации.

Тип урока: урок изучения нового материала.

Методы и формы обучения: словесный (рассказ), видеометод, наглядный (демонстрация), практический; интерактивная форма обучения (обмен мнениями, информацией), опрос.

Программно-дидактическое обеспечение: презентации «Что такое компьютерные вирусы», «Откуда приходят вирусы».

Используемая литература и web-ресурсы:

7. Босова Л.Л., Босова А.Ю. Информатика и ИКТ. 5-7 классы. Методическое пособие. – М.: БИНОМ. Лаборатория знаний, 2011.

8. Рыжков В.Н. Методика преподавания информатики// http://nto.immpu.sgu.ru/sites/default/files/3/ 12697. pdf

pdf

Этапы урока:

1) Постановка цели урока (1 мин).

2) Актуализация знаний (1 мин).

2) Изучение нового материала (5 мин). Просмотр презентации.

3) Практическая работа (3 мин).

4) Информация о домашнем задании.

Технические средства: проектор, компьютеры.

Ход урока

1) Постановка цели урока.

Деятельность учителя: Мы знаем, что загрязнение воды и воздуха способствует развитию различных заболеваний. У компьютеров тоже могут возникнуть свои болезни. Часть из них может быть вызвана проблемами «окружающей среды» компьютера – пылью, грязью. Однако есть и другая опасность, от которой требуется защита. Все вы знаете о том, что существуют компьютерные вирусы, а возможно и сталкивались с последствиями заражения своих компьютеров.

2) Актуализация знаний

Деятельность учителя: Мы с вами уже не раз говорили о том, как важно при передаче и получении информации не допустить заражения компьютера вирусами.

Деятельность учащихся: вспомнить о мерах предосторожности при переносе файлов, при скачивании информации из сети и т.п.

3) Изучение нового материала

Просмотр презентации «Что такое компьютерные вирусы», «Откуда приходят вирусы».

Деятельность учителя (комментарии при показе презентации): Вирус – это программа, написанная с целью причинить вред компьютеру. Его поведение похоже на поведение биологического вируса – он так же, попадая в «организм» компьютера, способен размножаться и внедряться в файлы, нарушая или делая невозможной работу компьютера. Если поначалу вирусы создавались больше из хулиганских побуждений, то теперь это серьезное и опасное оружие, способное причинить огромный вред не только отдельному компьютеру, но даже системе безопасности целой страны. Конечно, не будь компьютеров и интернета – не было бы и компьютерных вирусов. Но ведь люди и сами всегда испытывают на себе атаки вирусов, и, тем не менее, человечество до сих пор живо. Оружие человека в борьбе с вирусами — защитные силы организма и медицина. Есть такие защитные силы и медицина и для компьютеров.

В мире существуют сотни тысяч вредоносных программ. У них есть своя классификация.

Вирусами называют программы, которые размножаются в компьютере и при этом уничтожают или искажают данные, нарушают работу операционной системы, ограничивают доступ к файлам, замедляют работу компьютера и т.п. Чаще всего вирусы передаются с переносных устройств хранения информации – дискет, флеш-памяти, карт памяти и т.п.

Сетевые черви могут самостоятельно распространяться по сети. Проникают они в компьютер с электронной почтой, через обмен сообщениями. Сетевой червь, поселившись в компьютере, может воспользоваться списком адресов, которые в нем хранятся, и начать рассылать от имени этого компьютера сообщения со ссылками на вредоносные ресурсы (источники вирусов).

Троянские программы обычно не разрушают информацию на компьютере, но могут собирать сохранившуюся на ПК личную информацию пользователя и пересылать ее злоумышленникам. Они могут следить за тем, какие клавиши нажимает пользователь, или предоставлять удаленный доступ к компьютеру посторонним лицам.

Еще один вид вредоносных программ вызывает демонстрацию на компьютере рекламной информации; часто такие программы занимаются сбором данных о пользователе.

Вирусы различаются и по целям заражения (файлы, оперативная память), по способу действия, по уровню наносимого вреда.

Так какие же бывают источники заражения компьютеров?

Перенос вирусов возможен с дискет, флеш-накопителей, мобильных телефонов, т.е. с любых внешних запоминающих устройств. Вирусы распространяются и через электронную почту, точнее, через пересылаемые с ней файлы (вложения). В этих файлах могут содержаться вирусные программы или ссылки, при переходе по которым можно попасть на сайт, который содержит вредоносную программу. Почтовые вирусы могут сделать и ваш компьютер источником заражения в сети. Вредоносные вложения распространяются через системы мгновенного обмена сообщениями (ICQ, QIP). Вредоносный код может содержаться и на веб-страницах, которые в посещаете в Интернете. Эти страницы часто «украшены» различным активным содержимым, позволяющим запускать программы для воспроизведения различных файлов, например, музыки. Вирусные программы часто маскируются под такое ПО.

С какими из перечисленных проблем вам, возможно, уже приходилось сталкиваться?

3) Практическая работа

Поиск антивирусного ПО, установленного на компьютере. Как узнать, какое антивирусное ПО установлено на компьютере? Можно, например, в меню Пуск вызвать Панель управления, найти Центр обеспечения безопасности – Защита от вирусов и там прочитать информацию об установленном антивирусном ПО. Сейчас вы найдете ярлык антивирусной программы на вашем ПК (например, Kaspersky Anti-Virus). Откройте окно программы и найдите справочную информацию о ее работе. Справка – необходимый инструмент для правильной работы с программным обеспечением.

Обсуждение найденного материала.

Деятельность учащихся:

1) Найти на школьном ПК ярлыки антивирусного ПО.

2) Запустить антивирусную программу и просмотреть справку о ее работе.

Деятельность учителя: Всегда помните правила защиты компьютера от вирусов:

1) Установить антивирусное ПО и своевременно его обновлять.

2) Периодически запускать проверку компьютера на наличие вирусов.

3) Не открывать электронные письма с вложениями от незнакомых адресатов.

4) Не откликаться в интернете на предложения установить новую программу или провести проверку вашего компьютера на вирусы.

5) Не переходить по присланным от неизвестных источников случайным ссылкам.

6) Всегда проверять внешние устройства памяти на наличие вирусов.

7) Пользоваться настройками безопасности браузеров и почтовых программ.

4) Закрепление изученного материала

Опрос:

1) назовите известные вам источники заражения компьютера

2) перечислите известные вам антивирусные программы.

Чем больше вы будете работать с ПК или другими устройствами, тем больше вы будете узнавать об угрозах для них. Никогда не пренебрегайте правилами безопасной работы, старайтесь находить и запоминать информацию о новых источниках заражения для компьютеров. Дома проверьте, есть ли у вас антивирусное ПО, давно ли оно обновлялось. Проведите полную проверку компьютера на наличие вредоносных объектов.

23. Способы заражения файловыми вирусами — Информационная безопасность — Каталог статей

Пути «заражения» компьютерным вирусом.1. Глобальные сети — электронная почта. Основным источником вирусов на сегодняшний день является глобальная сеть Internet. Наибольшее число заражений вирусом происходит при обмене письмами в форматах Word/Office97. Пользователь зараженного макро-вирусом редактора, сам того не подозревая, рассылает зараженные письма адресатам, которые в свою очередь отправляют новые зараженные письма и т.д.

2. Электронные конференции, файл-серверы ftp. Файл-серверы «общего пользования» и электронные конференции также служат одним из основных источников распространения вирусов.

3. Локальные сети. Если не принимать необходимых мер защиты, то зараженная рабочая станция при входе в сеть заражает один или несколько служебных файлов на сервере. На следующий день пользователи при входе в сеть запускают зараженные файлы с сервера, и вирус таким образом получает доступ на компьютеры пользователей.

4. Пиратское программное обеспечение. Нелегальные копии программного обеспечения являются одной из основных «зон риска». Часто пиратские копии на дискетах и даже на CD-дисках содержат файлы, зараженные самыми разнообразными типами вирусов.

5. Персональные компьютеры «общего пользования». Опасность представляют также компьютеры, установленные в учебных заведениях. Если один из школьников принес на своих дискетах вирус и заразил какой-либо учебный компьютер, то очередную «заразу» получат и дискеты всех остальных учеников, работающих на этом компьютере. То же относится и к домашним компьютерам, если на них работает более одного человека.

6. Ремонтные службы. Достаточно редко, но до сих пор вполне реально заражение компьютера вирусом при его ремонте или профилактическом осмотре.

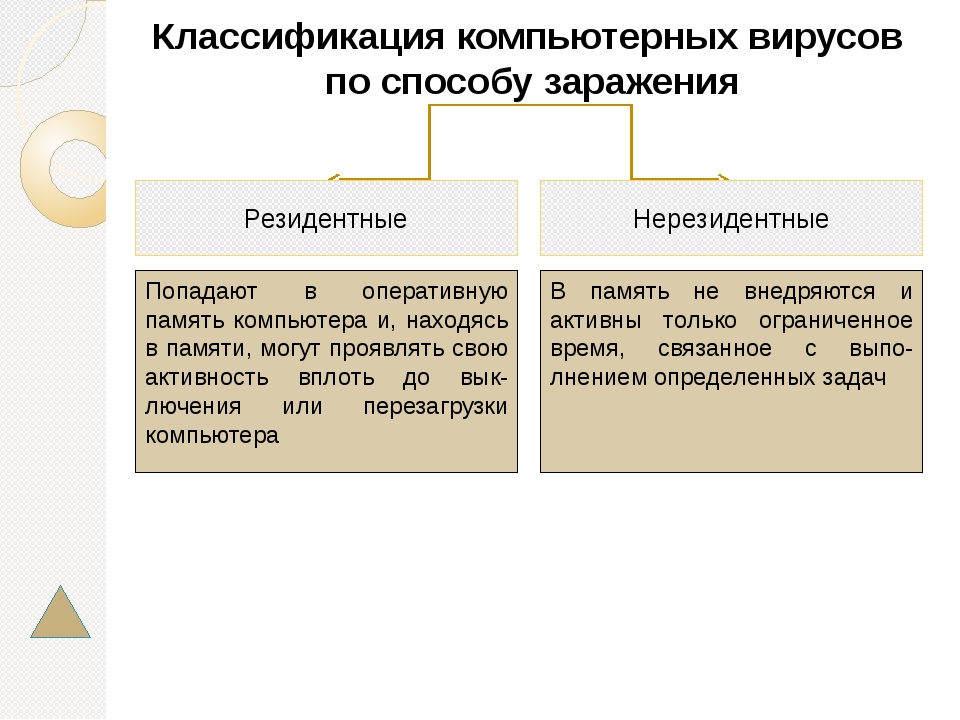

По способу заражения файлов вирусы делятся на «overwriting», паразитические («parasitic»), компаньон-вирусы («companion»), «link»-вирусы, вирусы-черви и вирусы, заражающие объектные модули (OBJ), библиотеки компиляторов (LIB) и исходные тексты программ.

Overwriting

Данный метод заражения является наиболее простым: вирус записывает свой код вместо кода заражаемого файла, уничтожая его содержимое. Естественно, что при этом файл перестает работать и не восстанавливается. Такие вирусы очень быстро обнаруживают себя, так как операционная система и приложения довольно быстро перестают работать.

Parasitic

К паразитическим относятся все файловые вирусы, которые при распространении своих копий обязательно изменяют содержимое файлов, оставляя сими файлы при этом полностью или частично работоспособными.

Компаньон-вирусы

К категории «компаньон» относятся вирусы, не изменяющие заражаемых файлов. Алгоритм работы этих вирусов состоит в том, что для заражаемого файла создается файл-двойник, причем при запуске зараженного файла управление получает именно этот двойник, т.е. вирус.

Файловые черви

Файловые черви (worms) являются, в некотором смысле, разновидностью компаньон-вирусов, но при этом никоим образом не связывают свое присутствие с каким-либо выполняемым файлом. При размножении они всего лишь копируют свой код в какие-либо каталоги дисков в надежде, что эти новые копии будут когда-либо запущены пользователем.

Не следует путать файловые вирусы-черви с сетевыми червями. Первые используют только файловые функции какой-либо операционной системы, вторые же при своем размножении пользуются сетевыми протоколами.

Link-вирусы

Link-вирусы, как и компаньон-вирусы не изменяют физического содержимого файлов, однако при запуске зараженного файла «заставляют» ОС выполнить свой код. Этой цели они достигают модификацией необходимых полей файловой системы.

На сегодняшний день известен единственный тип Link-вирусов — вирусы семейства «Dir_II». При заражении системы они записывают свое тело в последний кластер логического диска.

OBJ-, LIB-вирусы и вирусы в исходных текстах

Вирусы, заражающие библиотеки компиляторов, объектные модули и исходные тексты программ, достаточно экзотичны и практически не распространены. Всего их около десятка. Вирусы, заражающие OBJ- и LIB-файлы, записывают в них свой код в формате объектного модуля или библиотеки. Зараженный файл, таким образом, не является выполняемым и неспособен на дальнейшее распространение вируса в своем текущем состоянии. Носителем же «живого» вируса становится COM- или EXE-файл, получаемый в процессе линковки зараженного OBJ/LIB-файла с другими объектными модулями и библиотеками. Таким образом, вирус распространяется в два этапа: на первом заражаются OBJ/LIB-файлы, на втором этапе (линковка) получается работоспособный вирус.

Примитивная маскировка

При инфицировании файла вирус может производить ряд действий, маскирующих и ускоряющих его распространение. К подобным действиям можно отнести обработку атрибута read-only, снятие его перед заражением и восстановление после.

5 наиболее распространенных способов заражения компьютерными вирусами

Существует бесчисленное множество статей, в которых перечислены распространенные способы заражения компьютеров вирусом. Вместо того, чтобы возвращаться к этим моментам, давайте рассмотрим 5 основных тенденций эксплуатации компьютеров в 2015 году и способов защиты.

1. Открытие вложений или ссылок из неизвестных или поддельных писем

примечание: , показанные выше, являются двумя примерами того, как вирусы часто могут отображаться как допустимые сообщения, но предназначены для обмана пользователя компьютера.

[ИНФОГРАФИЯ] Как избежать компьютерных вирусовЭто один из наиболее распространенных способов заражения вирусом или программой-вымогателем. Электронная почта подделывается, чтобы выглядеть законной и содержать вложение или ссылку, которые заразят ваш компьютер при нажатии. Эти поддельные электронные письма в наши дни созданы настолько хорошо, что даже опытный профессионал может быть застигнут врасплох, если не будет осторожен! Убедитесь, что вы обратили внимание на детали, прежде чем открывать или нажимать на что-либо.

2. Загрузка программ с вредоносных сайтов

Когда ваш компьютер заражается вирусом, часто кто-то шутит и спрашивает: «Какие сомнительные файлы вы загружали?» Распространено заблуждение, что вирусы поступают только с неподходящих или проблемных веб-сайтов, но вирусы представляют опасность повсюду в Интернете. Даже если вы загружаете программное обеспечение из надежного источника, все равно остаются ловушки, которые могут заразить ваш компьютер.

Например, пользователь хочет загрузить браузер Google Chrome и нажимает на ссылку.Ссылка предоставляет файл загрузки Google Chrome, который пользователь успешно устанавливает. Без ведома пользователя, загружаемый пакет был заражен вирусом, и теперь компьютер заражен (эта проблема действительно возникает очень часто).

3. Интернет-реклама

Вредоносная онлайн-реклама, также известная как Вредоносная реклама, — это еще один способ заражения вашего компьютера вирусом без какой-либо информации или отслеживаемых доказательств. Преступники часто размещают чистую рекламу на надежных веб-сайтах и оставляют их на некоторое время, чтобы завоевать доверие.По прошествии некоторого времени они помещают в рекламу вредоносный код, который заражает ваш компьютер при нажатии.

4. Социальные сети

Люди, как правило, более спокойно относятся к переходу по ссылкам, опубликованным в социальных сетях, и ссылкам, которыми поделились их контакты.

[СКАЧАТЬ] Инфографика: 7 шагов, чтобы избежать компьютерных вирусовНапример, в Facebook распространился вирус, заразивший компьютеры тысяч людей. Этот конкретный вирус распространялся через видео, для просмотра которого требовалось специальное программное обеспечение (плагин).Вирус захватил и записал пароли, используемые для входа в ваш компьютер.

5. Неустановленное программное обеспечениеПоследняя тема, которую мы обсудим, игнорируется большинством людей. Еще один способ подвергнуть свой компьютер риску заражения вирусом — использовать непропатченное программное обеспечение. Дыры в системе безопасности, неизвестные производителям программного обеспечения или антивирусам, также известны как уязвимости нулевого дня. Эксплойты, проистекающие из дыр в безопасности, затрагивают малые и крупные компании-разработчики программного обеспечения, в том числе Microsoft, Apple и Google.

В марте 2013 года Oracle выпустила аварийные исправления для Java, популярного подключаемого модуля, используемого для просмотра содержимого в браузерах и приложениях из-за уязвимости, которая позволяла хакерам использовать компьютеры без минимальных барьеров для входа.

Если вам понравилось читать этот пост, следите за обновлениями нашего следующего блога о 5 способах защиты вашего бизнеса от уязвимостей.

Если вы не уверены, что ваш бизнес защищен от этих рисков, мы будем рады поговорить с вами.Свяжитесь с нами здесь.

Как вредоносные программы могут заразить ваш компьютер

Это некоторые из наиболее распространенных способов заражения ваших устройств вредоносными программами.

Спам-сообщения

Авторы вредоносных программ часто используют уловки, чтобы убедить вас загрузить вредоносные файлы. Это может быть электронное письмо с прикрепленным файлом, в котором сообщается, что это квитанция о доставке, возврат налога или счет на билет. Он может сказать, что вам нужно открыть приложение, чтобы получить товары или получить деньги.

Если вы все же откроете вложение, вы в конечном итоге установите на свой компьютер вредоносное ПО.

Иногда вредоносное электронное письмо легко обнаружить — оно может иметь неправильную орфографию и грамматику или быть отправлено с адреса электронной почты, который вы никогда раньше не видели. Однако эти электронные письма могут выглядеть так, как будто они отправлены законным бизнесом или кем-то, кого вы знаете. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для рассылки вредоносного спама всем найденным контактам.

Чтобы предотвратить заражение вашего компьютера, рекомендуется принять во внимание следующее:

Если вы не уверены, кто отправил вам электронное письмо, или что-то не так, не открывайте его.

Если в электронном письме говорится, что вам необходимо обновить свои данные, не переходите по ссылке в письме.

Не открывайте вложение к электронному письму, которого вы не ожидали или которое было отправлено кем-то, кого вы не знаете.

Подробнее см. В разделе Защита от фишинга.

Microsoft OneDrive имеет встроенную защиту от атак программ-вымогателей.Дополнительные сведения см. В разделе Обнаружение программ-вымогателей и восстановление файлов.

Зараженные съемные диски

Многие черви распространяются путем заражения съемных дисков, таких как USB-накопители или внешние жесткие диски. Вредоносная программа может быть установлена автоматически при подключении зараженного диска к компьютеру.

Есть несколько вещей, которые вы можете сделать, чтобы избежать этого типа инфекции:

Прежде всего, будьте очень осторожны с любыми USB-устройствами, которыми вы не владеете.Если вы обнаружите USB-устройство, которое, по-видимому, было потеряно или выброшено, не спешите подключать его к компьютеру с данными, которые вам нужны. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в популярных местах в надежде, что кто-нибудь найдет их и подключит к своему компьютеру.

Если вы не подключите его, вы не сможете заразиться.

Во-вторых, если вы подключаете к компьютеру неизвестное съемное устройство, немедленно запустите его проверку безопасности.

В комплекте с другим ПО

Некоторые вредоносные программы могут быть установлены одновременно с другими загружаемыми вами программами. Это включает в себя программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Некоторые программы также устанавливают другое программное обеспечение, которое Microsoft определяет как потенциально нежелательное программное обеспечение. Это могут быть панели инструментов или программы, которые показывают дополнительную рекламу при просмотре веб-страниц.Обычно вы можете отказаться и не устанавливать это дополнительное программное обеспечение, сняв флажок во время установки. Безопасность Windows может помочь защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. В разделе Защита компьютера от потенциально нежелательных приложений.

Программы, используемые для генерации программных ключей (кейгенов), часто одновременно устанавливают вредоносное ПО. Программное обеспечение безопасности Microsoft обнаруживает вредоносные программы более чем на половине компьютеров с установленными кейгенами.

Вы можете избежать установки вредоносного или потенциально нежелательного программного обеспечения следующим образом:

Взломанные или взломанные веб-страницы

Вредоносное ПО может использовать известные уязвимости программного обеспечения для заражения вашего ПК.Уязвимость похожа на дыру в вашем программном обеспечении, которая может дать вредоносному ПО доступ к вашему компьютеру.

Когда вы заходите на веб-сайт, он может попытаться использовать эти уязвимости, чтобы заразить ваш компьютер вредоносным ПО. Веб-сайт может быть вредоносным или это может быть законный веб-сайт, который был взломан или взломан.

Уязвимости исправляет компания, создавшая программное обеспечение. Они отправляются в виде обновлений, которые необходимо установить для защиты. Вот почему чрезвычайно важно поддерживать все свое программное обеспечение в актуальном состоянии и удалять программное обеспечение, которое вы не используете.

Если ваше программное обеспечение не обновлено, вы также можете получать повторяющиеся предупреждения об одной и той же угрозе, поэтому обязательно обновите свое программное обеспечение.

Вы можете снизить вероятность заражения вредоносным ПО таким способом, используя современный браузер, например Microsoft Edge, и постоянно обновляя его.

Прочие вредоносные программы

Некоторые типы вредоносных программ могут загружать на ваш компьютер другие угрозы. Как только эти угрозы будут установлены на ваш компьютер, они продолжат загружать новые угрозы.

Лучшая защита от вредоносных программ и потенциально нежелательного программного обеспечения — это современные продукты для обеспечения безопасности в реальном времени, такие как Microsoft Defender Antivirus для Windows 10 и Windows 8.1.

Как вирус заражает ваш компьютер?

Хотя они и не живые существа, как мы с вами, компьютеры тоже могут «заболеть» вирусами.

Компьютерный вирус — это программа, предназначенная для самовоспроизведения и распространения на другие машины.В большинстве случаев программа является «вредоносной», то есть ее цель — каким-либо образом вызвать сбой в работе компьютера.

Обычно термин «компьютерный вирус» включает все формы «вредоносного ПО» или вредоносного программного обеспечения.

Вместо насморка и лихорадки, некоторые общие симптомы компьютерной вирусной инфекции — это низкая производительность, потеря данных и сбои системы, которые также могут вызывать недомогание у людей, использующих компьютер.

Тем не менее, многие технологические болезни были спроектированы так, чтобы оставаться скрытыми на компьютере и не предупреждать его пользователя, поэтому зараженные вредоносным ПО машины могут распространяться незаметно.

С тех пор, как первый компьютерный вирус Elk Cloner покинул лабораторию в 1981 году, программисты, решившие саботировать чужие компьютеры, создали еще миллионы.

«Всегда есть что-то новое», s в помощь Питеру Сорю, независимому исследователю и бывшему инженеру Symantec Corporation, производителя антивирусного программного обеспечения и автора книги «Искусство исследования и защиты компьютерных вирусов» (Addison-Wesley, 2005) . «Symantec и другие вирусные лаборатории часто обнаруживают более 30 000 уникальных вредоносных программ за один день», — добавил Сор.

Зловещие программы часто работают, ассоциируя себя с законной программой, которая при активации также «выполняет» или запускает код вируса.

Вирусы могут проникнуть на ваш компьютер разными способами, например, через вложение электронной почты, во время загрузки файлов из Интернета или даже при посещении зараженного веб-сайта.

Цифровые микробы

Вроде того, как бактерии и грибки вызывают болезни у людей, компьютеры также могут заразиться от других инфекционных агентов, помимо вирусов, включая компьютерных червей, троянских коней и шпионское ПО.

В отличие от вирусов, черви не должны прикрепляться к программе на вашем компьютере и не могут повредить файлы на зараженном компьютере. Вместо этого черви чаще замедляют работу компьютерных сетей, поглощая пропускную способность или способность вашего компьютера обрабатывать данные по мере того, как вредоносное ПО реплицируется и распространяется.

Троянские кони, с другой стороны, не самовоспроизводятся. Вместо этого эти программы действуют как скрытое средство для хакера получить доступ к чьему-либо компьютеру для рассылки спама или кражи паролей.

Шпионские программы отслеживают активность пользователя компьютера, например веб-сайты, которые они посещают, без ведома пользователя, и могут вызывать всплывающие окна с нежелательной рекламой («рекламное ПО») или могут украсть конфиденциальную информацию, такую как номера кредитных карт.

Доступен целый ряд антивирусных программ для предотвращения и искоренения этих вредоносных программ.

«Антивирусные программы развиваются, чтобы не отставать от новых угроз», — сказал Сор. «Сегодня я рекомендую пользователям покупать самую последнюю версию продуктов.»

Основы работы с вирусами | CISA

Эта информация дает представление о вирусах и способах их предотвращения.

Часто задаваемые вопросы

Дополнительная информация

US-CERT предлагает множество ресурсов, которые помогут вам создать более безопасную домашнюю вычислительную среду Эти документы могут представлять особый интерес, если у вас есть опасения по поводу вирусов и троянских коней:

Часто задаваемые вопросы

Что такое вирус?

Компьютерный вирус — это программа, которая распространяется, сначала заражая файлы или систему. области жесткого диска компьютера или сетевого маршрутизатора с последующим созданием собственных копий.Некоторые вирусы безвредны, другие могут повредить файлы данных, а некоторые могут уничтожить файлы. Раньше вирусы распространялись, когда люди делились дискетами и другими портативными носителями, а теперь вирусы распространяются в основном через электронные сообщения.

В отличие от червей, вирусы часто требуют определенных действий пользователя (например, открытия вложения электронной почты или посещения вредоносной веб-страницы) для распространения.

Что делают вирусы?

Вирус — это просто компьютерная программа — он может делать все, что может делать любая другая программа, запущенная на вашем компьютере.Некоторые вирусы предназначены для преднамеренного повреждения файлов, а другие могут просто распространяться на другие компьютеры.

Что такое червь?

Червь — это тип вируса, который может распространяться без вмешательства человека. Черви часто распространяются с компьютера на компьютер и занимают ценную память и пропускную способность сети, что может привести к тому, что компьютер перестанет отвечать. Черви также могут позволить злоумышленникам получить удаленный доступ к вашему компьютеру.

Что такое троянский конь?

Троянский конь — это компьютерная программа, скрывающая вирус или другую потенциально опасную программу.Троянский конь может представлять собой программу, которая претендует на одно действие, в то время как на самом деле она выполняет вредоносное действие на вашем компьютере. Троянские кони могут быть включены в программное обеспечение, которое вы загружаете бесплатно, или в качестве вложений в сообщениях электронной почты.

Могу ли я заразиться вирусом, прочитав свои сообщения электронной почты?

Большинство вирусов, троянских коней и червей активируются, когда вы открываете вложение или щелкаете ссылку, содержащуюся в сообщении электронной почты. Если ваш почтовый клиент позволяет создавать сценарии, то можно заразиться вирусом, просто открыв сообщение.Лучше всего ограничить HTML-код, доступный в ваших сообщениях электронной почты. Самый безопасный способ просмотра сообщений электронной почты — в виде обычного текста.

Как избежать заражения вирусом из электронной почты?

Большинство пользователей заражаются вирусами при открытии и запуске неизвестных вложений электронной почты. Никогда не открывайте то, что прикреплено к сообщению электронной почты, если вы не знаете содержимое файла. Если вы получили вложение со знакомого адреса электронной почты, но ничего не ожидали, вам следует связаться с отправителем, прежде чем открывать вложение.Если вы получили сообщение с вложением и не узнали отправителя, вам следует удалить это сообщение.

Выбор варианта просмотра сообщений электронной почты в виде обычного текста, а не HTML, также поможет вам избежать заражения вирусом.

Какие советы помогут избежать заражения вирусами и уменьшить их влияние?

- Установите антивирусное программное обеспечение от надежного поставщика. Обновляйте его и пользуйтесь регулярно.

- В дополнение к регулярному сканированию на вирусы установите сканер «при доступе» (входит в состав большинства пакетов антивирусного программного обеспечения) и настройте его для запуска при каждом запуске компьютера.Это защитит вашу систему, проверяя на вирусы каждый раз, когда вы запускаете исполняемый файл.

- Используйте сканирование на вирусы, прежде чем открывать новые программы или файлы, которые могут содержать исполняемый код. Это включает в себя упакованное программное обеспечение, которое вы покупаете в магазине, а также любую программу, которую вы можете загрузить из Интернета.

- Если вы являетесь участником онлайн-сообщества или чата, будьте очень осторожны с принятием файлов или переходом по ссылкам, которые вы найдете или которые люди отправят вам в рамках сообщества.

- Убедитесь, что вы сделали резервную копию своих данных (документов, файлов закладок, важных сообщений электронной почты и т. Д.) На диске, чтобы в случае заражения вирусом вы не потеряли ценную работу.

Что такое компьютерный вирус? Защита от вирусов и многое другое

Что такое компьютерный вирус?

Компьютерный вирус — это вредоносный фрагмент компьютерного кода, предназначенный для распространения с устройства на устройство. Подмножество вредоносных программ, эти самокопирующиеся угрозы обычно предназначены для повреждения устройства или кражи данных.

Подумайте о биологическом вирусе — о вирусе, от которого вы заболеете. Это постоянно неприятно, мешает вам нормально функционировать и часто требует чего-то мощного, чтобы избавиться от него. Компьютерный вирус очень похож. Компьютерные вирусы, разработанные для непрерывной репликации, заражают ваши программы и файлы, изменяя способ работы вашего компьютера или полностью останавливая его работу.

Что делает компьютерный вирус?

Некоторые компьютерные вирусы запрограммированы так, чтобы нанести вред вашему компьютеру, повреждая программы, удаляя файлы или форматируя жесткий диск.Другие просто копируют себя или наводняют сеть трафиком, делая невозможным выполнение каких-либо действий в Интернете. Даже менее опасные компьютерные вирусы могут значительно снизить производительность вашей системы, истощая память компьютера и вызывая частые сбои компьютера.

Готовы ли вы к сегодняшним атакам? Узнайте о крупнейших киберугрозах года в нашем ежегодном отчете об угрозах.В 2013 году был обнаружен ботнет-вирус Gameover ZueS, использующий сайты одноранговой загрузки для распространения программ-вымогателей и совершения банковских мошенничеств.В то время как десятки тысяч компьютерных вирусов все еще бродят по Интернету, они разнообразили свои методы, и теперь к ним присоединился ряд разновидностей вредоносных программ, таких как черви, трояны и программы-вымогатели.

Как компьютер получает вирус?

Даже если вы будете осторожны, вы можете заразить компьютерные вирусы с помощью обычных действий в Интернете, например:

Обмен музыкой, файлами или фотографиями с другими пользователями

Посещение зараженного сайта

Открытие спама или вложения к письму

Загрузка бесплатных игр, панелей инструментов, медиаплееров и других системных утилит

Установка основных программных приложений без тщательного изучения лицензионных соглашений

Как распространяются компьютерные вирусы?

Вирусы могут распространяться несколькими способами, в том числе через сети, диски, вложения электронной почты или внешние запоминающие устройства, такие как USB-накопители.Поскольку соединения между устройствами когда-то были гораздо более ограниченными, чем сегодня, ранние компьютерные вирусы обычно распространялись через зараженные дискеты.

Сегодня связи между устройствами, подключенными к Интернету, являются общими, что дает широкие возможности для распространения вирусов. По данным Агентства по кибербезопасности и безопасности инфраструктуры США, зараженные вложения электронной почты являются наиболее распространенным средством распространения компьютерных вирусов. Большинство компьютерных вирусов, но не все, требуют от пользователя действий, например включения «макросов» или щелчка по ссылке для распространения.

Каковы симптомы компьютерного вируса?

Ваш компьютер может быть заражен, если вы обнаружите какой-либо из следующих симптомов вредоносного ПО:

Низкая производительность компьютера

Неустойчивое поведение компьютера

Необъяснимая потеря данных

Частые сбои компьютера

Как удаляются компьютерные вирусы?

Антивирусы добились больших успехов в обнаружении и предотвращении распространения компьютерных вирусов.Однако, когда устройство действительно заражено, лучшим вариантом для его удаления по-прежнему является установка антивирусного решения. После установки большая часть программного обеспечения будет выполнять «сканирование» на наличие вредоносной программы. После обнаружения антивирус предложит варианты его удаления. Если это невозможно сделать автоматически, некоторые поставщики средств безопасности предлагают техническую помощь в удалении вируса бесплатно.

Примеры компьютерных вирусов

В 2013 году был обнаружен ботнет-вирус Gameover ZueS, использующий сайты одноранговой загрузки для распространения программ-вымогателей и совершения банковских мошенничеств.В то время как десятки тысяч компьютерных вирусов все еще бродят по Интернету, они разнообразили свои методы и теперь к ним присоединились несколько разновидностей вредоносных программ, таких как:

Черви — черви — это тип вируса, который, в отличие от традиционных вирусов, обычно не требует действий пользователя для распространения с устройства на устройство.

Трояны. Как и в мифах, троянец — это вирус, который скрывается внутри кажущейся законной программы и распространяется по сетям или устройствам.

Программа-вымогатель. Программа-вымогатель — это тип вредоносного ПО, которое шифрует файлы пользователя и требует выкуп за свое возвращение. Программы-вымогатели могут, но не обязательно, распространяться через компьютерные вирусы.

Защита от компьютерных вирусов

Когда вы вооружаетесь информацией и ресурсами, вы лучше понимаете угрозы компьютерной безопасности и менее уязвимы для тактики угроз. Выполните следующие действия, чтобы защитить свой компьютер с помощью лучшей защиты от компьютерных вирусов:

Используйте антивирусную защиту и брандмауэр

Получить антишпионское ПО

Всегда обновляйте антивирусное и антишпионское ПО

Регулярно обновляйте операционную систему

Увеличьте настройки безопасности вашего браузера

Избегайте сомнительных веб-сайтов

Загружайте программное обеспечение только с сайтов, которым доверяете.

Внимательно оцените бесплатное программное обеспечение и приложения для обмена файлами перед их загрузкой.

Не открывать сообщения от неизвестных отправителей

- Немедленно удалять сообщения, которые вы подозреваете в спаме